Убрать конкурентов можно с помощью DDoS-атаки. И вы тоже можете сесть за это. Мы нашли способ убить двух зайцев одним выстрелом и при этом остаемся честным предпринимателем. Читать дальше.

Сегодня инструменты для организации DDoS-атак доступны каждому. Входной барьер для начинающих хакеров невысок. Таким образом, выросла доля коротких, но сильных атак на российские сайты. Похоже, хакерские группы просто отрабатывают навыки.

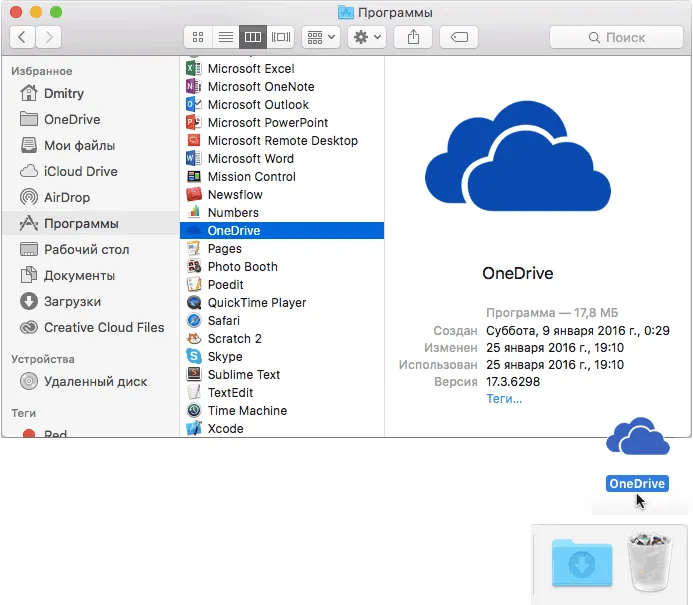

Показательный случай. В 2014 году образовательный портал Республики Татарстан стал объектом DDoS-атак. На первый взгляд атаковать нет смысла — это не коммерческая организация и просить нечего. На портале представлены оценки, время уроков и т.д. Уже нет. Эксперты «Лаборатории Касперского» обнаружили группу «Вконтакте», где студенты и школьники из Татарстана обсуждали, как провести DDoS-атаку.

Сообщество юных борцов с системой Республики Татарстан

Вопросы, возникшие из-за того, «как провести DDoS-атаку на Татарстан», привели к интересному заявлению экспертов по кибербезопасности. Виновные были оперативно выявлены, и им пришлось возместить ущерб.

Сначала рвали страницы в дневниках, а теперь взламывают сайты

Благодаря простоте DDoS-атак их ловят новички без моральных принципов и понимания своих возможностей. Они также могут перепродавать данные клиентов. Омоложение злоумышленников DDoS-атак — это общемировая тенденция.

Весной 2017 года британский студент был приговорен к тюремному заключению. В 16 лет он создал программу DDoS-атак Titanium Stresser. На его продаже британцы заработали 400 тысяч фунтов (29 миллионов рублей). С помощью этой программы DDoS было проведено 2 миллиона атак на 650 000 пользователей по всему миру.

Подростки оказались участниками крупных DDoS-групп Lizard Squad и PoodleCorp. Молодые американцы изобрели свои собственные программы DDoS, но использовали их для атак на игровые серверы, чтобы получить преимущество в онлайн-играх. Итак, они их нашли.

Доверить ли вчерашним школьникам репутацию компании каждый решает сам.

Что такое DDoS-атака и признаки DDoS-атаки ★ DDoS-атака на сайт: признак действия ★ DDoS-атаки на уровне канала связи, протокола и приложения.

DDoS-атаки на уровне канала связи

Цель таких атак — перегрузить трафик сайта или создать проблемы с использованием ЦП или IOPS. Побеждает тот, у кого больше всего ресурсов.

Злоумышленникам часто легко достичь своих целей. Большинство владельцев сайтов размещают сайты на виртуальных серверах, каждый из которых имеет ограниченный объем ресурсов.

К таким DDoS-атакам относятся:

- UDP-флуд: во время этой атаки сервер-жертва получает огромное количество поддельных UDP-пакетов с широкого диапазона IP-адресов. Сервер-жертва или сетевое оборудование перед ним заполняются поддельными UDP-пакетами. Из-за атаки вся полоса пропускания занята и приводит к перегрузке сетевых интерфейсов.

- Потоки ICMP — злоумышленники отправляют на сервер поддельные пакеты ICMP, которые отправляются с широкого диапазона IP-адресов.

В результате такой атаки ресурсы сервера исчерпываются и не могут обрабатывать запросы. По этой причине сервер перезагружается или работает очень медленно. - Ping Flood: злоумышленники отправляют на сервер поддельные пакеты ping с широкого диапазона IP-адресов. Цель злоумышленников — залить сервер так, чтобы он отключился. Самым большим недостатком этой атаки для владельцев сайтов является то, что ее можно спутать с обычным трафиком.

- Больше флудов с поддельными пакетами

DDoS-атаки на уровне протокола

Этот тип атаки потребляет ресурсы сервера или другое оборудование в сети при обработке информации. Это приводит

нестабильная работа системы.

В этих атаках целевому серверу отправляется больше пакетов, чем он может обработать, или больше трафика, чем могут обработать сетевые порты.

DDoS-атаки, использующие уязвимости протокола, включают:

- Ping of death: пакет, размер которого превышает 65535 байт, отправляется на сервер жертвы, вызывая ошибки и завершение работы сервера. Этот тип атак был очень популярен в 1990-е годы. Сегодня такие атаки нацелены на приложения или оборудование. В результате такой атаки сервер перезагружается или полностью выходит из строя. Поэтому никогда нельзя недооценивать DDoS-атаку — один злоумышленник может закрыть весь центр обработки данных.

- Синхронная атака: злоумышленники используют уязвимости протокола TCP в процессе установления связи между клиентом, хостом и сервером. Принцип атаки заключается в том, что злоумышленник переполняет очередь на сервере, отправляя запросы на соединение. Задача злоумышленника — поддерживать очередь заполненной, чтобы предотвратить новые подключения. По этой причине клиенты не могут установить связь с сервером или установить связь с большими задержками.

DDoS-атаки на уровне приложений

Такие атаки обычно нацелены на такие приложения, как веб-серверы, например Windows IIS, Apache. Однако атаки на уровне приложений уже распространяются на платформы CMS: WordPress, Joomla !, Drupal, Magento.

Цель такой атаки — закрыть приложение, онлайн-сервис или веб-сайт. Эти атаки, как правило, небольшие, особенно по сравнению с атаками на сетевом уровне, но они могут нанести такой же ущерб.

Например, небольшой VPS-сервер на Linode, Digital Ocean или Amazon может легко обрабатывать 100 000-200 000 пакетов в секунду. Однако тот же сервер, на котором работает WordPress или Joomla, едва ли может обрабатывать 500 HTTP-запросов без выхода из системы. Следовательно, атаки на уровне приложений могут нанести такой же ущерб, как и атаки на сетевом уровне.

Атаки на уровне приложений включают:

- Атаки на DNS-сервер: после такой атаки ни один клиент-жертва не получит доступ к поддельным IP-адресам, а все пользователи, получившие доступ к атакованному DNS.

Для атаки хакер отправляет запрос, который заставляет сервер связываться с другими узлами в сети и ждать ответа от них. После отправки запроса злоумышленник начинает атаковать DNS потоком ложных ответных пакетов. Когда сервер получает поддельный ответный пакет с подходящим идентификатором, он начинает рассматривать злоумышленника как DNS и предоставляет клиенту IP-адрес, отправленный атакующим компьютером. Затем запрос будет кеширован, и при последующих запросах этого типа пользователи будут переходить на поддельный IP. - HTTP-флуд уровня 7: атака, которая приводит к перегрузке частей веб-сайта или сервера. Эти атаки сложно идентифицировать, потому что запросы выглядят как обычный трафик. Запросы, отправленные злоумышленниками, потребляют ресурсы сервера и вызывают сбой сайта. Такие запросы также могут быть отправлены ботами, что делает атаки более мощными, но, что интересно, эти атаки не сильно зависят от пропускной способности. В результате злоумышленники могут легко вывести из строя сервер. В зависимости от веб-сервера и стека приложений даже небольшое количество запросов в секунду может замедлить работу серверных приложений и баз данных. В среднем атаки, которые отправляют более 100 запросов в секунду, могут вывести из строя большинство сайтов среднего размера.

В следующей части руководства мы расскажем, как защититься от DDoS-атак и как их предотвратить.

Мы расскажем, что такое DDoS-атака, какие бывают типы и как защитить свой сайт.

Мотивы злоумышленников

Остается выяснить, зачем хакерам эти атаки, если в конечном итоге они не получают прямой денежной выгоды или исходных кодов программ.

Нарушение репутации бизнеса

Никто не будет доверять банку, сайт которого постоянно недоступен из-за хакерских атак. Так и в любом бизнесе: один час бездействия наносит непоправимый урон репутации. Для конкурентов это один из самых эффективных способов избавиться от беспорядка на рынке.

Выкуп

Основные хакерские группы, такие как Отряд Ящеров и Коллектив Армады, проводят хорошо продуманные атаки, на нейтрализацию которых уходит несколько часов. Злоумышленники вымогают деньги в обмен на залог, чтобы немедленно остановить атаку.

Простыми словами, что такое DoS- и DDoS-атаки? Практически все веб-ресурсы, будь то сайт или сервис, открыты для доступа обычным пользователям. Просто откройте браузер и введите желаемый адрес.

Заключительные слова о DoS и DDoS

Отключение сайта даже на короткий период времени может сказаться не только на показателях, но и на количестве пользователей. Например, отсутствие доступа к большому проекту с многомиллионным трафиком даже на несколько часов может означать отток пользователей в конкурирующие проекты (с учетом временных рамок это в основном коснется пользователей, которые относительно недавно начали использовать ресурс).

Несмотря на то, что атаки типа «отказ в обслуживании» (DoS) и их распределенная версия (DDoS) довольно часто выполняются на сайтах малого и среднего размера, крупные порталы по-прежнему подвержены этим атакам, а иногда и успешно.

Теперь вы знаете немного больше о DoS и DDoS.

У вас есть какая-то информация, которой вы хотели бы поделиться с читателями, или вы обнаружили в статье какие-либо ошибки? Оставить комментарий!

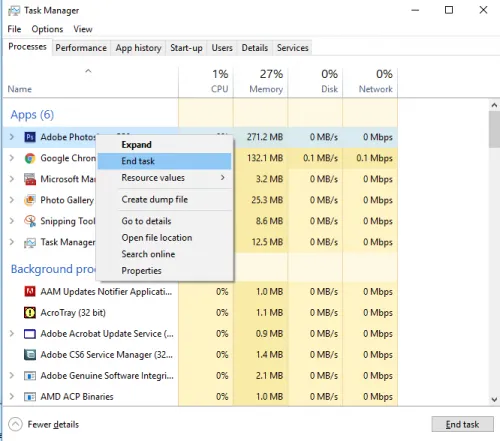

Потому что DDoS-атаки на финансовый сектор очень тяжелые

Защита от DDoS-атак

Хорошая новость заключается в том, что более общие рекомендации по организации защиты от DDoS-атак достаточно универсальны и не зависят от типов таких атак. Но есть и плохие новости: киберпреступники получают новые инструменты и технологии для проведения атак, которые значительно повышают их эффективность.

К сожалению, фиксированные решения, предназначенные для операторов связи и хостинг-провайдеров, не смогут полностью защитить банк от DDoS-атак. Злоумышленникам не составит труда создать экстремальную нагрузку на используемые финансовым учреждением каналы связи и «отсечь» их от клиентов.

Лучшую защиту от DDoS-атак на сегодняшний день обеспечивают специализированные сервисы Anti-DDoS. Эти сервисы обеспечивают фильтрацию широкого спектра атак, предоставляя клиентам трафик, свободный от ложных запросов. Важно отметить, что службы Anti-DDoS быстро подключаются, имеют низкую стоимость приобретения и дополнительное владение и в то же время имеют высокую пропускную способность, что очень важно в контексте постоянно возрастающей мощности DDoS-атак.

После того, как решение Anti-DDoS выбрано и подключено, оно должно быть гармонично интегрировано в процессы информационной безопасности, иначе оно не будет работать эффективно. Еще одним обязательным условием эффективной защиты является тесное взаимодействие с поставщиком услуг Anti-DDoS, поскольку без регулярного обмена информацией со специалистами банка ему будет практически невозможно защитить финансовое учреждение от DDoS-атак.

также очень важно не останавливаться на достигнутом. Хакеры постоянно совершенствуют свой арсенал средств и методов атаки. Кроме того, информационные системы финансовых организаций постоянно модифицируются, и если вчера они были полностью надежно защищены, это вовсе не означает, что завтра в них не может быть уязвимостей, снижающих безопасность информации банка. Вам необходимо постоянно отслеживать изменения в вашем ИТ-ландшафте и проверять эффективность вашей системы информационной безопасности, включая защиту от DDoS-атак.

С наличными надо работать по-другому. Кто вознаградит налоговые органы и банки? Уберите запись, пожалуй, лучшего вебинара «Клерк»: «Как будут контролироваться наличные по 115-ФЗ».

Только сегодня вы можете получить входной билет со скидкой 60%. Посмотреть расписание вебинаров можно здесь

Источники

- https://digitalsharks.ru/blog/kak-sdelat-ddos-ata-i-sest-na-sem-let/

- https://vps.ua/blog/ddos-attacks-and-their-types/

- https://semantica.in/blog/chto-takoe-ddos-ataka.html

- https://ida-freewares.ru/chto-takoe-dos-i-ddos-ataki-prostymi-slovami.html

- https://www.klerk.ru/buh/articles/518134/