Если вас беспокоит конфиденциальность в Интернете и в электронной среде, лучше всего подойдет шифрование. Используя передовые протоколы шифрования,

Что такое PGP?

PGP означает «Хорошая конфиденциальность». PGP часто используется для отправки зашифрованных сообщений между двумя людьми. Он работает путем шифрования сообщения с использованием открытого ключа, связанного с конкретным пользователем; когда пользователь получает сообщение, он использует секретный ключ, известный только ему, для его расшифровки.

Не знаете, что такое открытый или закрытый ключ? Пожалуйста, прочтите эти основные условия шифрования, прежде чем читать дальше. Это поможет упростить понимание криптографической терминологии.

Эта система упрощает отправку зашифрованных сообщений, поскольку единственное, что необходимо для шифрования сообщения, — это открытый ключ и соответствующая программа PGP. Но это также довольно безопасно, поскольку сообщения можно расшифровать только с помощью известных ключей, защищенных паролем.

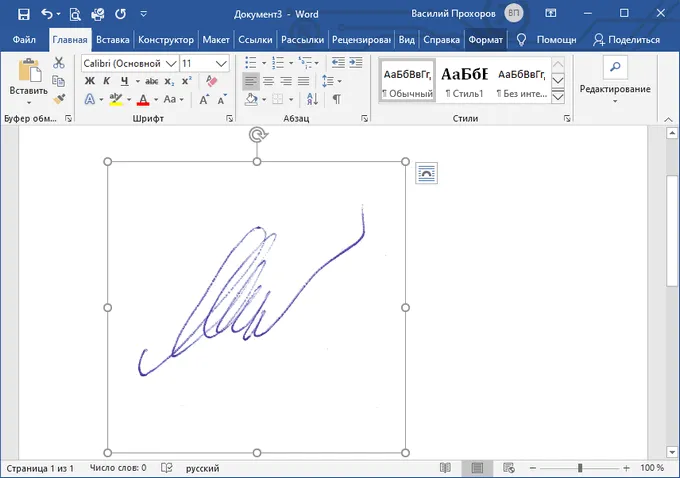

Помимо шифрования, PGP также позволяет использовать цифровые подписи. Подписывая зашифрованное сообщение закрытым ключом, получатель имеет возможность проверить, изменилось ли содержимое сообщения. Если даже одна буква сообщения будет изменена до того, как оно будет расшифровано, подпись станет недействительной, предупреждая получателя о плохой игре.

В чем разница между PGP, OpenPGP и GnuPG?

В этой статье я расскажу о PGP и Gnu Privacy Guard (GnuPG или GPG).

GPG — это реализация PGP с открытым исходным кодом, которая следует тем же принципам. Если вы не приобретете продукт с поддержкой PGP у Symantec, компании, которая в настоящее время владеет авторскими правами, и PGP, вы, скорее всего, будете использовать GPG.

Вот краткая история PGP, OpenPGP и GPG.

PGP: Разработанный Филом Циммерманом в 1991 году, PGP — один из самых безопасных методов цифрового шифрования и самый популярный инструмент шифрования электронной почты. В настоящее время принадлежит Symantec, но лицензированы тысячами компаний.

OpenPGP: до 1992 года криптография фигурировала в списке боеприпасов США в качестве вспомогательного военного оборудования. Это означало, что экспорт инструмента PGP Циммерманна в международные страны был серьезным преступлением. Действительно, Циммерман находился под следствием за нарушение Закона о контроле за экспортом оружия, такова была мощь инструмента шифрования PGP в то время.

Из-за этих ограничений рабочая группа OpenPGP была сформирована с помощью Инженерной группы Интернета (IEFT). Создание версии PGP с открытым исходным кодом устранило проблемы, связанные с экспортом шифрования, и при этом гарантировало, что любой может использовать инструмент шифрования.

GnuPG: GnuPG (GPG) является реализацией стандарта OpenPGP и считается жизнеспособной альтернативой Symantec PGP.

важно отметить, что алгоритмы шифрования взаимозаменяемы между этими параметрами. Они предназначены для совместной работы, чтобы пользователи могли использовать один или другой, не теряя доступа к важным данным.

Ключи PGP объяснили быстро

Математическая механика PGP чрезвычайно сложна. Однако видео ниже даст вам обзор того, как работает система.

Шифрование PGP использует комбинацию криптографии с симметричным ключом (одноразовый ключ) и криптографии с открытым ключом (ключи, уникальные для получателя).

Расшифруйте стартовое сообщение pgp. Зашифруйте сообщения на своем смартфоне с помощью рецепта PGP 13.5. Использование PGP для шифрования довольно хорошо

Еще одним важным преимуществом использования PGP является то, что PGP использует так называемую «хеш-функцию», которая действует таким образом, что в случае любого изменения информации, даже небольшого, результат «хеш-функции» будет идеальным в противном случае. Используя «хеш-функцию» и закрытый ключ, создается «подпись», которая передается вместе с текстом программой. После получения сообщения получатель использует PGP для извлечения исходных данных и проверки подписи.

Если вы используете надежную формулу «хэш-функции», вы не можете извлечь подпись из одного документа и прикрепить ее к другому или каким-либо образом изменить содержание сообщения. Любые изменения в подписанном документе будут немедленно обнаружены после проверки подписи.

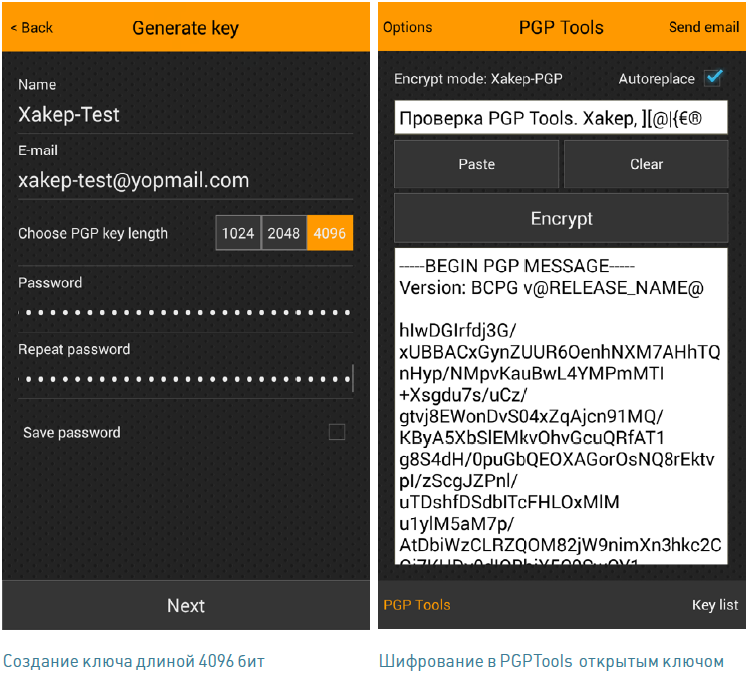

Просмотрите и протестируйте приложение для шифрования данных на смартфоне — PGPTools. Эта программа позволяет надежно зашифровать передаваемую информацию.

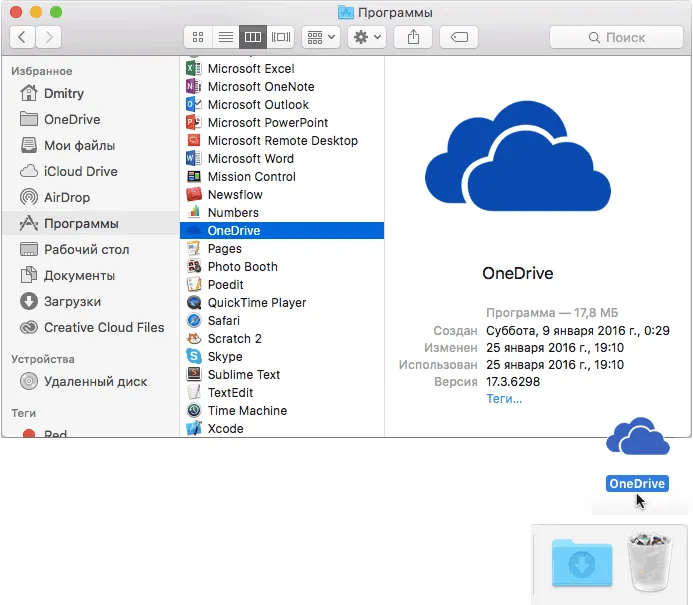

Шифрование сообщений на смартфоне при помощи PGP

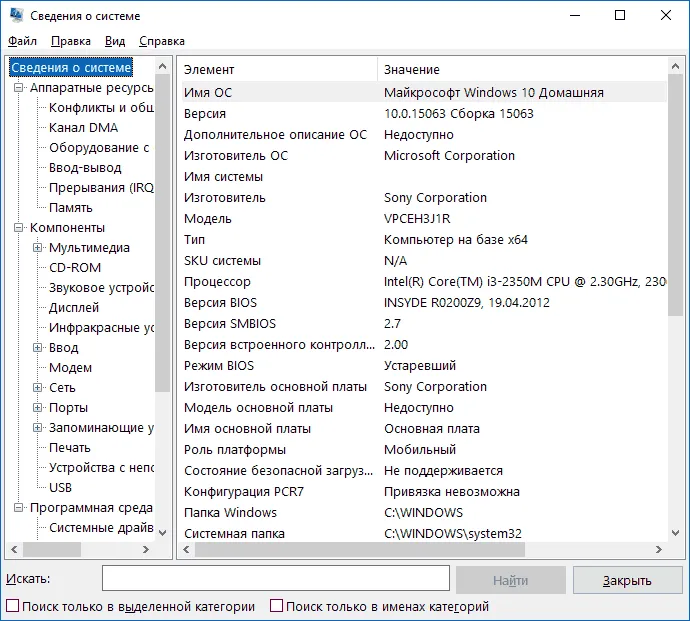

Шифрование данных — незаменимый ритуал взлома, когда каждый использует свой набор утилит. Хотя существует широкий выбор операционных систем для настольных ПК, отдельные приложения по-прежнему доступны в мобильных операционных системах. Мы обратили внимание на новое творение от разработчика SJ Software — PGPTools. Первая версия этой программы была выпущена в апреле. За полгода список поддерживаемых платформ значительно расширился. Теперь включает Windows 10, Windows Phone, iOS (8.0 и новее), OS X (начиная с 10.9) и Android (4.0 и новее). Для тестирования была выбрана последняя версия PGPTools v.1.10 для ОС Android. Скачать программу можно, зарегистрировавшись на форуме 4PDA в этой теме.

Еще до установки программы становится очевидно, что ее авторы придерживаются минималистских взглядов. В установочном пакете PGPTools требуется полтора мегабайта, а после установки всего пять с половиной. Я также рад, что в списке требуемых разрешений ровно один элемент: запись на карту памяти. Не нужно отправлять SMS, доступ в Интернет и личную информацию.

Интерфейс утилиты также предельно прост и легок в освоении. С одной стороны, это позволяет быстро разобраться, а с другой — вызывает легкое желание привычных меню с длинными списками настроек. В текущей версии PGPTools вы можете только установить пароль и выбрать длину ключа. Но программа позволяет создавать несколько пар ключей и управлять ими из отдельной вкладки. Здесь вы можете выбрать текущий ключ и желаемые действия с ним. Поддерживается экспорт (через буфер обмена или функцию «передачи»), а также можно импортировать ранее созданные ключи PGP.

приятно, что программа не запрашивает дополнительных разрешений.

ИСПОЛЬЗОВАНИЕ PGPTOOLS

Работа в программе начинается с простого шага — создания пары ключей. Для этого вам необходимо ввести свое имя или ник, адрес электронной почты (он будет использоваться для отправки зашифрованных и / или подписанных писем) и пароль.

В схеме PGP все ключи генерируются парами, потому что они математически связаны общей кодовой фразой. Он должен быть длинным и сложным, но без фанатизма — забытый пароль не восстановится. Парные ключи по своей структуре генерируются по-разному: асимметричные. Открытый ключ называется так потому, что его можно свободно передать кому угодно. Он служит

для проверки подписи своего владельца и дает возможность отправить ему зашифрованное сообщение. Такое сообщение можно расшифровать только с помощью связанного с ним секретного ключа. Поэтому это секрет, так что только создатель этой пары ключей будет знать.

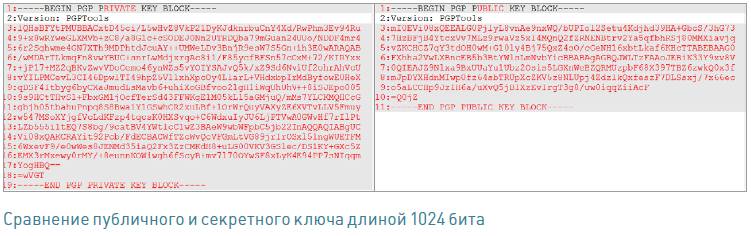

Проще говоря, сообщение шифруется открытым ключом перед отправкой, а секрет расшифровывается после его получения. Это похоже на цифровую реализацию замка с защелкой — любой может захлопнуть дверь им, но открыть может только владелец ключа. Для теста мы сделали две пары ключей: минимальную (1024 бит) и максимальную (4096 бит) возможной длины.

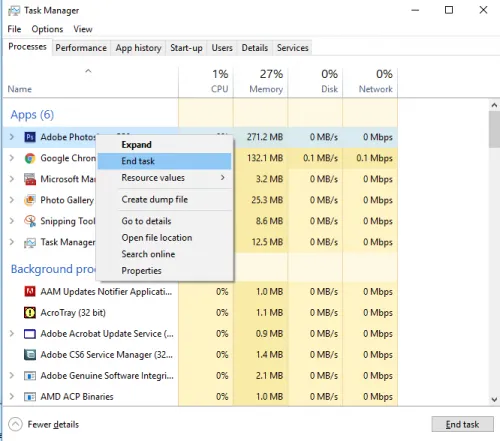

Основная панель PGPTools носит то же имя. Переключайтесь между двумя режимами: шифрование и дешифрование. Его внешний вид зависит от того, какой ключ был ранее выбран в панели списка ключей: открытый или секретный. Вы можете зашифровать любой текст с помощью PGPTools за пару кликов. Для этого просто вставьте его в поле с приглашением «Вставить источник из любого источника» и нажмите кнопку «Зашифровать». Шифрование будет выполнено с использованием ранее выбранного открытого ключа.

расшифровать немного сложнее. Необходимо выбрать секретный ключ (вкупе с открытым ключом, который используется для шифрования) и ввести пароль, указанный при их совместной генерации. Блок зашифрованного текста также вводится в поле источника, и результат дешифрования отображается ниже после нажатия кнопки «Расшифровать». Основное назначение PGPTools как программы с асимметричной схемой шифрования — защита корреспонденции (особенно почты) с возможностью передачи ключа собеседнику по ненадежному каналу. Если один

и тот же ключ использовался для шифрования / дешифрования сообщений, его перехват может поставить под угрозу всю корреспонденцию. Перехват открытого ключа практически бесполезен. После обмена ими вы можете сразу же начать обмениваться зашифрованными сообщениями. После создания они также не могут быть открыты отправителем. Это может сделать только получатель — с его секретным ключом и после ввода парольной фразы.

При передаче зашифрованных букв убедитесь, что блок зашифрованного текста вводится как есть, без пробелов и дефисов. В противном случае его невозможно расшифровать из-за появления искажений.

ПАРА (ТЫСЯЧ) СЛОВ ОБ АЛГОРИТМЕ

В классической реализации Циммермана схема PGP использует хеш-функцию и два криптографических алгоритма: один с симметричным ключом, а другой с асимметричным ключом. Он также использует сеансовый ключ, сгенерированный с помощью генератора псевдослучайных чисел. Такой сложный процесс обеспечивает более надежную защиту данных, что связано с математической сложностью извлечения секретного ключа из связанного с ним открытого ключа.

Выбор алгоритмов сейчас очень широк. Именно он во многом влияет на качество конкретной реализации PGP. Обычно они используют AES и RSA, а среди хэш-функций выбирают ту, которая, по современным представлениям, наименее подвержена коллизиям (RIPEMD-160, SHA-256). PGPTools использует алгоритм IDEA для шифрования данных и RSA для управления ключами и цифровых подписей. Хеширование выполняется с помощью функции MD5.

Многоступенчатый процесс (де) шифрования данных для любой программы реализован в одном

из общедоступных наборов криптографических библиотек. Все ключи, созданные PGPTools, содержат в названии версию BCPG, что косвенно указывает на использование OpenPGP Bouncy Castle API. При проверке этой гипотезы прямая ссылка на библиотеки надувных замков была обнаружена в файле com.safetyjabber.pgptools.apk.

PGP Tools использует API OpenPGP Bouncy Castle

Они реализуют схему OpenPGP согласно RFC 4880, но имеют свои особенности. Во-первых, (в зависимости от выбранной вами версии) они могут не использовать подключ шифрования. Также в этих библиотеках есть ограничения на фактическую длину ключа. Это означает, что выше определенного предела (обычно 1024 бит) попытка создать более длинный ключ не будет иметь практического значения. Алгоритм не сможет предоставить ключи высокого качества, потому что в парах будет слишком много совпадающих блоков.

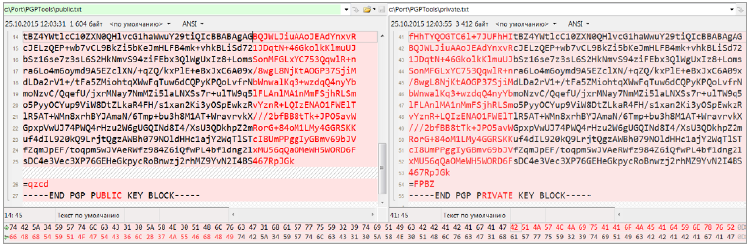

Для проверки мы экспортировали открытый и закрытый ключи PGP каждой пары в текстовый файл и сравнили их. Пара ключей длиной 1024 бита не имеет повторяющихся фрагментов, как это должно быть в качественной реализации.

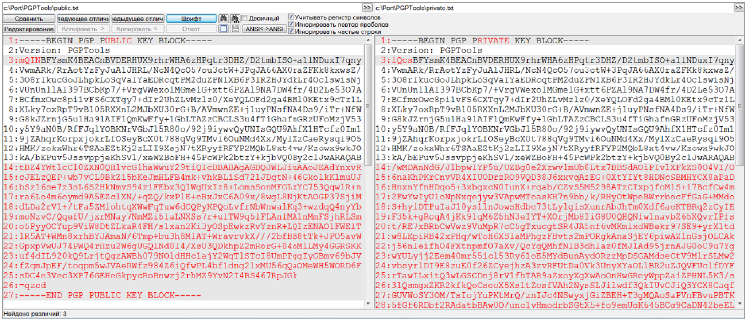

Повторяющиеся блоки в ключах

Повторяющиеся блоки в ключах

Иная ситуация с четырьмя килобитными ключами. В паре слишком мало разных фрагментов (они выделены красным) и слишком много совпадающих фрагментов.

Строго говоря, отличий у них даже меньше, чем видно на скриншотах. Программа простого сравнения не знает, как игнорировать смещение блока, но проверяет строку за строкой. Первые тринадцать строк практически полностью совпадают, а концовка идентична на семьдесят процентов. Если вы создали пару ключей с большим количеством совпадений, удалите ее и создайте другую.

УТЕШИТЕЛЬНЫЙ ВЫВОД

Выявленные в ходе испытаний недостатки носят общий характер. Они характерны для многих программ, поскольку касаются не кода самого приложения, а популярных библиотек, используемых в нем. Криптосообщество советует разработчикам избегать Bouncy Castle OpenPGP. Надеемся, что в следующих версиях авторы PGPTools возьмут за основу более продвинутые реализации.

В своем нынешнем виде программа уже способна обеспечить базовый уровень конфиденциальности и может быть рекомендована как утилита, которая добавляет функциональность PGP на мобильные устройства. Поможет создавать или читать зашифрованные тексты практически на любом современном смартфоне, а также скрывать секретную переписку от посторонних глаз. Любую защиту можно считать надежной ровно до тех пор, пока стоимость ее преодоления значительно превышает ориентировочную стоимость защищаемых данных.

Согласно NIST, ключи PGP длиной 1024 бита или меньше считались ненадежными несколько лет назад. Тогда они были открыты в разумные сроки на мощных серверах, а сегодня они щелкают как семена в распределенных компьютерных сетях. Помимо выбора длины ключа, уровень безопасности также определяется сложностью парольной фразы и самим механизмом реализации PGP.

Как расшифровать pgp-сообщение PGP (англ. Pretty Good Privacy) — компьютерная программа, а также библиотека функций, позволяющая выполнять шифрование и цифровую подпись

Криптографические приложения PGP Corporation

PGP изначально был разработан для шифрования электронной почты на стороне клиента, но с 2002 года он также включал шифрование жестких дисков, файлов и каталогов портативных компьютеров, сеансов обмена мгновенными сообщениями, пакетной передачи файлов, защиты файлов и каталогов в сети хранения данных, а в современных версиях также шифрование HTTP-запросов и ответов на стороне сервера (мод openpgp) и клиента (Enigform).

Клиентские программы объединены в семейство PGP Desktop (включая PGP Desktop EMail, PGP Whole Disk Encryption и PGP NetShare).

PGP Universal Server позволяет централизованно управлять клиентами PGP Desktop из командной строки.

Источники

- https://sela.io/pgp-en/

- https://www.istocks.club/%D1%87%D1%82%D0%BE-%D1%82%D0%B0%D0%BA%D0%BE%D0%B5-pgp-%D0%BA%D0%B0%D0%BA-%D1%80%D0%B0%D0%B1%D0%BE%D1%82%D0%B0%D0%B5%D1%82-%D0%B4%D0%BE%D0%B2%D0%BE%D0%BB%D1%8C%D0%BD%D0%BE-%D1%85%D0%BE%D1%80%D0%BE/2020-06-02/

- https://rokwell.ru/decipher-the-message-begin-pgp-message-encrypt-messages-on-your-smartphone-using-pgp/

- https://cryptoworld.su/%D1%88%D0%B8%D1%84%D1%80%D0%BE%D0%B2%D0%B0%D0%BD%D0%B8%D0%B5-%D1%81%D0%BE%D0%BE%D0%B1%D1%89%D0%B5%D0%BD%D0%B8%D0%B9-%D0%BD%D0%B0-%D1%81%D0%BC%D0%B0%D1%80%D1%82%D1%84%D0%BE%D0%BD%D0%B5-%D0%BF%D1%80/

- https://dic.academic.ru/dic.nsf/ruwiki/14850